نقص بحرانی در سیسکو APIC برای سوئیچ ها

اخبار داغ فناوری اطلاعات و امنیت شبکه

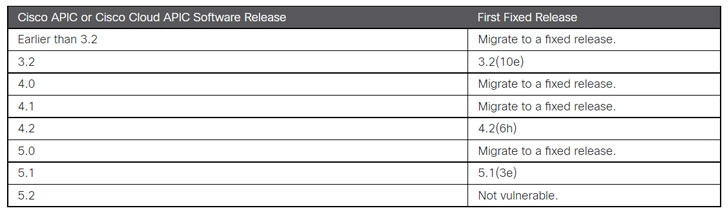

سیستم های سیسکو روز چهارشنبه پچ هایی را برای بر طرف کردن آسیب پذیری امنیتی مهم که بر اینترفیس کنترلر زیرساخت پالیسی برنامه یا Application Policy Infrastructure Controller (APIC) که در سوئیچ های Nexus سری 9000 سیسکو استفاده می شود، دریافت کرده اند. این آسیب پذیری میتواند برای خواندن یا تغییر فایل های دلخواه در یک سیستم آسیب پذیر مورد سواستفاده قرار گیرد.

این آسیب پذیری که با CVE-2021-1577 (نمره CVSS: 9.1) از آن نام برده شده (که به دلیل کنترل دسترسی نامناسب میباشد)، می تواند یک مهاجم از راه دور بدون احراز هویت را قادر به بارگذاری یا آپلود فایل در این تجهیزات کند. کمپانی سیسکو در توصیه نامه امنیتی که منتشر کرده، اعلام نموده است که: "یک سواستفاده موفق می تواند به مهاجم اجازه دهد تا فایل های دلخواه را در دستگاه آسیب دیده خوانده یا تغییر دهد".

دستگاه APIC یک کنترل کننده متمرکز و خوشه ای است که به شکل برنامه ریزی شده، تدارک و کنترل شبکه را بر اساس الزامات و سیاست های برنامه در محیط های فیزیکی و مجازی، به صورت خودکار در میاورد.

سیسکو گفت که این آسیب پذیری را در حین آزمایشات امنیت داخلی خود و توسط گروه ابتکارات امنیتی پیشرفته سیسکو (ASIG) کشف کرده است.

علاوه بر این، سیسکو به عنوان بزرگترین تجهیزات شبکه اعلام کرد که تحقیقات خود را در زمینه نقص BadAlloc جدید در سیستم عامل بلک بری QNX که در 17 آگوست توسط شرکت کانادایی گزارش شد، به سرعت به پایان رسانیده است و گفت: "سیسکو تحقیقات خود را در زمینه خط تولید خود تکمیل کرده است تا مشخص کند چه محصولاتی ممکن است تحت تأثیر این آسیب پذیری قرار بگیرند. هیچ محصول شناخته شده ای تحت تأثیر این آسیب پذیری قرار نمی گیرد".

محصولات سیسکو که QNX را اجرا می کنند در زیر فهرست شده اند:

• آداپتورهای پورت مشترک کانال شده (SPA) (CSCvz34866)

• مدار شبیه سازی روی پکت (CEoP) SPA (CSCvz34865)

• نرم افزار ۳۲ بیتی IOS XR (CSCvz34871)

• گیت وی (RF 10 (CSCvz34869

برچسب ها: Switch, سوییچ, بلکبری, IOS XR, BlackBerrry, QNX, BadAlloc, ASIG, APIC, Application Policy Infrastructure Controller, پچ, Cisco, Patch, cybersecurity, Vulnerability, سیسکو, امنیت سایبری, آسیب پذیری, Cyber Attacks, حمله سایبری