بازگشت بدافزار Trickbot با ماژول جدید VNC برای جاسوسی از قربانیان

اخبار داغ فناوری اطلاعات و امنیت شبکه

محققان امنیت سایبری نسبت به ادامه بازگشت بدافزار مخرب TrickBot به عرصه فضای سایبری هشدار داده و به صراحت اعلام کرده اند که گروه فراملی جرایم سایبری مستقر در روسیه در واکنش به تلاش های متقابل اخیر سازمان تامین امنیت، در پشت صحنه این بدافزار تلاش می کند تا زیرساخت های خود را برای حمله دوباره بهبود بخشیده و بازسازی کند.

کمپانی Bitdefender در یک مقاله فنی که روز دوشنبه منتشر شد که حاکی از افزایش پیچیدگی تاکتیکهای این گروه بود، بیان داشت: "از قابلیت های جدید کشف شده و با استفاده از یک پروتکل ارتباطی سفارشی برای پنهان کردن انتقال داده ها بین سرورها (command-and-control) و قربانیان، برای نظارت و جمع آوری اطلاعات مربوط به قربانیان استفاده می گردد که این مسئله تشخیص حملات را دشوار کرده است".

محققان خاطرنشان کردند: "Trickbot هیچ نشانه ای از کاهش روند سرعت، از خود نشان نداده است".

بات نت ها (Botnets) هنگامی تشکیل می شوند که صدها یا هزاران دستگاه هک شده در شبکه ای که توسط اپراتورهای خرابکار اداره می شود، مورد استفاده قرار گیرند و اغلب برای حملات denial-of-network به مشاغل و زیرساخت های مهم بوسیله ایجاد ترافیک جعلی با هدف غیر فعال کردن و آفلاین کردن آنها استفاده می شوند. از سویی با کنترل این دستگاه ها، عاملان مخرب همچنین می توانند از بات نت ها برای گسترش بدافزار و هرزنامه و یا استقرار باج افزار رمزگذاری فایل در رایانه های آلوده استفاده کنند.

بدافزار TrickBot نیز تفاوتی از این نظر ندارد. باند مشهور جرایم رایانه ای در پشت این عملیات قرار دارند (که Wizard Spider نامیده می شود) سابقه بهره برداری از تجهیزات های آلوده برای سرقت اطلاعات حساس، گردش جانبی در سراسر شبکه و حتی تبدیل شدن به یک لودر برای بدافزارهای دیگر مانند باج افزار را دارد؛ و در حالی این اقدامات را انجام میدهد که به طور توامان زنجیره آلودگی خود را با افزودن ماژول هایی با قابلیت جدید برای افزایش کارایی آن نیز گسترش می دهد.

آزمایشگاه Black Lotus لومن در اکتبر گذشته اعلام کرد: "TrickBot برای استفاده یک زیرساخت پیچیده ایجاد شده است که سرورهای شخص ثالث را به خطر می اندازد و از آنها برای میزبانی بدافزار استفاده می کند. این بدافزار همچنین وسایل مصرفی مانند روترهای DSL را آلوده میکند و اپراتورهای خرابکار آن به طور مداوم آدرس IP و میزبان آلوده خود را عوض میکنند تا با این اختلال امکان کشف جرم آنها تا حد ممکن دشوار شود".

این بات نت از دو تلاش برای غیرفعالسازی مایکروسافت و فرماندهی سایبری ایالات متحده در حالی که اپراتورها در حال ساخت اجزای میان افزار بودند که می توانست به هکرها اجازه دهد یک backdoor در Unified Extensible Firmware Interface (UEFI) نصب کنند، فرار کرده است. و همچنین این امکان را برای آنها فراهم میکرد که از احتمال شناسایی توسط آنتی ویروس رهایی یافته، از بروزرسانی نرم افزار جلوگیری کنند و یا حتی سیستم عامل را بطور کامل پاک کنند و یا اینکه سیستم عامل رایانه را مجددا نصب نماید.

اکنون طبق گفته Bitdefender، عامل تهدید به طور فعال در حال توسعه یک نسخه به روز شده از یک ماژول به نام "vncDll" است که آن را در برابر اهداف با ویژگی های سطح بالا برای نظارت و جمع آوری اطلاعات به کار می برد. نسخه جدید نیز "tvncDll" نامگذاری شده است.

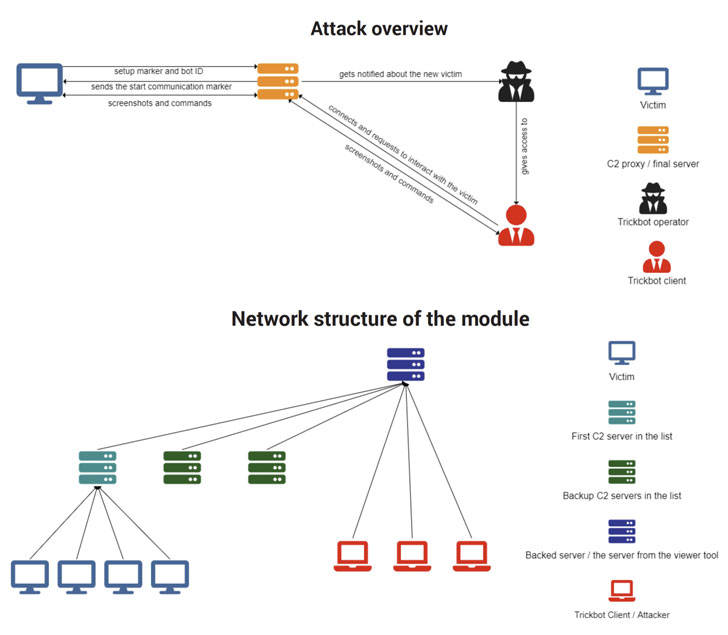

ماژول جدید برای برقراری ارتباط با یکی از نه سرور فرمان و کنترل (C2) تعریف شده در فایل پیکربندی آن استفاده شده است، و از آن برای بازیابی مجموعه ای از دستورات حمله، دانلود payload های بیشتر بدافزارها و بازگشت سیستم به عقب و سرور استفاده می شود. علاوه بر این، محققان گفته اند که آنها "ابزاری برای مشاهده" که مهاجمان برای ارتباط با قربانیان از طریق سرورهای C2 استفاده می کنند را شناسایی کردند.

گرچه تلاش برای از بین بردن عملیات این باند به طور کامل موفقیت آمیز نبوده است، اما مایکروسافت به دیلی بیست گفت که با ارائه دهندگان خدمات اینترنت (ISP) کار می کند تا خانه به خانه روترهای سازگار با بدافزار Trickbot در برزیل و آمریکای لاتین را جایگزین نماید؛ که این عمل باعث گردید که به طور موثری بدافزار Trickbot از زیرساخت های افغانستان خارج و بیرون رانده شود.

برچسب ها: tvncDll, vncDll, denial-of-network, Bitdefender, Wizard Spider, UEFI, جرایم سایبری, cyber crimes, cybersecurity, malware, ransomware , Trickbot, backdoor, Botnet, بات نت, باج افزار, بدافزار, امنیت سایبری, Cyber Attacks, حمله سایبری