سواستفاده باج افزار Venus از سرویسهای Remote Desktop

اخبار داغ فناوری اطلاعات و امنیت شبکه

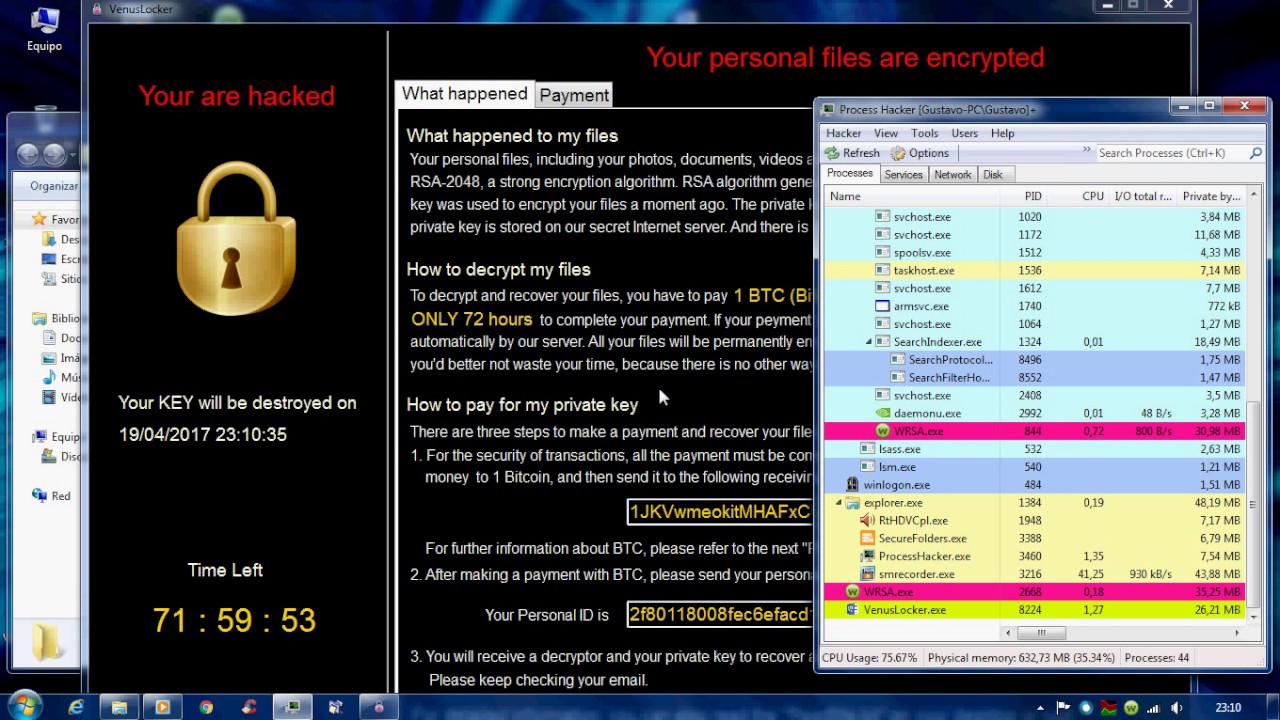

در یک کمپین حمله جدید، اپراتورهای پشت باجافزار Venus در حال به خطر انداختن سرویسهای دسکتاپ راه دور (RDP) که در معرض عموم قرارگرفتهاند، جهت رمزگذاری دستگاههای ویندوزی هستند.

باج افزار ونوس

گروه MalwareHunterTeam فاش کرد که در آگوست ٢٠٢٢، باجافزار Venus کار خود را آغاز نموده و شروع به قفل کردن دستگاههای قربانیان در سراسر جهان کرده است.

هنگامی که باج افزار اجرا میشود، میتواند سی و نه فرآیند مرتبط با سرورهای پایگاه داده و برنامههای آفیس را خاتمه دهد.

سپس Shadow Copy Volumes و Event Logها را حذف میکند. با استفاده از یک دستور، Data Execution Prevention را غیرفعال میکند.

پسوند. venus را اضافه میکند؛ به طور مثال فایلی با نام test[.]jpg رمزگذاری میشود و به test[.]jpg[.]Venus تغییر نام میدهد.

جزئیات بیشتر

این باج افزار خود را Venus مینامد و یک آدرس TOX و آدرس ایمیل برای تماس با اپراتورها به اشتراک میگذارد.

یک یادداشت باج HTA در پوشه %Temp% ایجاد میکند که پس از پایان رمزگذاری دستگاه به طور خودکار نشان داده میشود.

یادداشت باج یک صفحه رمزگذاری شده base64 است که اعتقاد بر این است که یک کلید رمزگشایی رمزگذاری شده است.

علاوه بر این، RDP برای دسترسی اولیه به یک شبکه، حتی با یک شماره پورت غیر استاندارد برای سرویس، مورد سواستفاده قرار میگیرد.

نتیجهگیری

باج افزار Venus فعال است و مرتبا ارسالهای جدید روزانه در ID باج افزار بارگذاری میشوند. در حال حاضر، باج افزار سرویسهای Remote Desktop را هدف قرار میدهد، بنابراین این سرویسها باید در پشت یک فایروال قرار گیرند. علاوه بر این، هیچ سرویس دسکتاپ از راه دور نباید در معرض عموم قرار گیرد و فقط از طریق VPN قابل دسترسی باشد.

برچسب ها: یادداشت باج, Ransom Note, Event Log, Shadow Copy Volumes, ونوس, Venus, Ransom, Encryption, Remote Desktop, RDP, ransomware , VPN, Cyber Security, حملات سایبری, رمزگذاری, باج افزار, امنیت سایبری, Cyber Attacks, حمله سایبری, news